Ty głupi pececie!

3 kwietnia 2009, 08:37Psycholodzy coraz częściej mówią o nowym zjawisku: wściekłości komputerowej (ang. computer rage). Przypadłość ta została nawet przedstawiona na dorocznej konferencji Brytyjskiego Towarzystwa Psychologicznego.

Dowód z pijawki

20 października 2009, 09:45Tasmańska policja posłużyła się krwią spożytą przez znalezioną na miejscu zbrodni pijawkę, by dzięki analizie DNA zidentyfikować jednego z dwóch mężczyzn, którzy 8 lat temu napadli na 71-letnią staruszkę.

Ptaki zanieczyszczają wodę metalami

1 czerwca 2010, 08:46Ptaki żerujące w okolicach wybrzeża oceanu przenoszą metale ciężkie, np. rtęć i ołów, do ekosystemów arktycznych.

UE zabroni butelek dla dzieci z Bisfenolem?

24 listopada 2010, 17:10Bisfenol A, stosowany powszechnie do wyrobu plastikowych opakowań, żywności coraz częściej uważany jest za poważne zagrożenie dla zdrowia. Na razie tylko kilka krajów na świecie ograniczyło jego stosowanie, być może uczyni to także Unia Europejska.

Microsoft przegrał z i4i

9 czerwca 2011, 18:54Microsoft ostatecznie przegrał spór sądowy z firmą i4i. Sąd Najwyższy jednogłośnie oddalił zażalenie koncernu na wyrok sądu niższej instancji. Oznacza to, że firma musi zapłacić 290 milionów dolarów odszkodowania i na nic zdało się poparcie, jakiego Microsoftowi udzielili m.in. Apple i Google, liczący na to, iż orzeczenie Sądu Najwyższego zmieni sposób rozstrzygania sporów patentowych w amerykańskim sądownictwie.

Propozycja Obamy zagraża marsjańskim ambicjom NASA

14 lutego 2012, 17:27Przedstawiona przez prezydenta Obamę propozycja budżetu na rok podatkowy 2013 oznacza, że NASA będzie zmuszona odwołać istotne misje dotyczące eksploracji Marsa. Ucierpi przede wszystkim współpraca pomiędzy Amerykanami a Europejską Agencją Kosmiczną.

Łazik Opportunity przysłał niezwykłe zdjęcia

17 września 2012, 09:59Łazik Opportunity, który od 2004 roku pracuje na powierzchni Marsa, przysłał jedne z najbardziej niezwykłych zdjęć, jakie wykonał w czasie swojej misji. Widoczne na nim obiekty wciąż stanowią zagadkę dla naukowców z NASA.

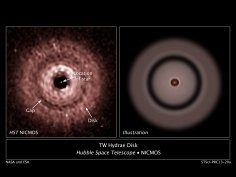

Odległa planeta zagraża współczesnym teoriom astrofizycznym

14 czerwca 2013, 10:51Naukowcy korzystający z Teleskopu Hubble'a odkryli planetę formującą się w rekordowo dużej odległości od swojej gwiazdy macierzystej. Wspomniana planeta powstaje w odległości ponad 12 miliardów kilometrów od czerwonego karła TW Hydrae. Odkrycie może podważyć współczesne teorie dotyczące formowania się planet.

Obrończyni NSA oskarża CIA

12 marca 2014, 06:33Wpływowa senator Dianne Feinstein, znana zwolenniczka prowadzonego przez NSA programu masowej inwigilacji, tym razem ma poważne zastrzeżenia do amerykańskich służb specjalnych. Feinstein, która jest przewodniczącą Senackiego Komitetu ds. Wywiadu oskarżyła CIA o nielegalne szpiegowanie... komputerów jej komitetu

Jedzenie jest uzależniające, ale cukier czy tłuszcz nie są jak kokaina lub heroina

10 września 2014, 08:53Ludzie mogą być uzależnieni od jedzenia jako takiego, ale nie od specyficznych pokarmów, takich jak produkty bogate w cukier bądź tłuszcz.